Принцип меньших полномочий 3 страница

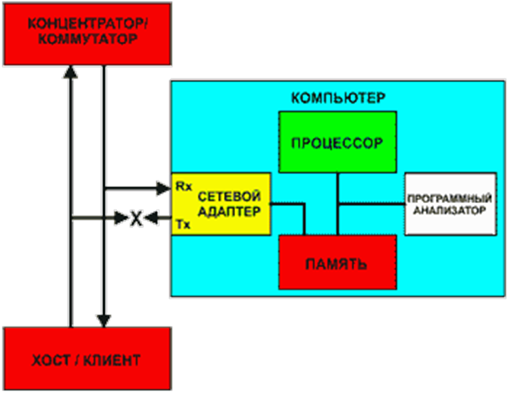

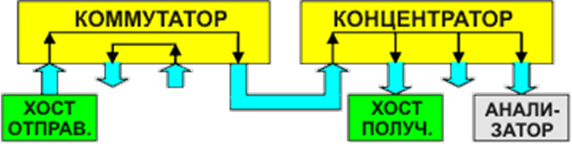

Рис. 17. Схема с подключенным анализатором

Если локальная сеть полностью загружена, то есть вероятность того, что программный анализатор не будет "видеть" все пакеты в сети, потому что скорости процессора не хватит для анализа каждого из них. Многие программные анализаторы в силу стремления к снижению стоимости не предназначены для глубокого анализа декодированных фреймов. Понимать и использовать информацию, предоставляемую такими анализаторами, способен далеко не каждый пользователь. В любом случае, при обращении в службу поддержки, эта информация не будет лишней. Следует выбирать программный анализатор с большей глубиной анализа, даже если кажется, что такие подробности излишни. Слежение за загруженностью сети и предоставление статистики - еще одна способность качественных программных анализаторов, совсем не лишняя при проведении анализа трафика локальной сети. В целом, программные анализаторы предоставляют информацию об общей модели трафика, не вдаваясь в дополнительные подробности. Выбирайте программу, которая показывает не только количество IP, IPX или HTTP трафика, но и подробную информацию о модели трафика и протоколах. Для сужения области поиска конкретной неисправности пользователь может применить фильтр, который будет пропускать для дальнейшей обработки только определенные фреймы, например, только от какой-то одной рабочей станции. При этом все фреймы поступают в компьютер и обрабатываются на предмет соответствия условиям фильтрации. Соответствующие условиям фреймы записываются в память, остальные - отбрасываются. Этот тип фильтрации требует большой вычислительной мощности процессора. Одним из ограничений, присущих программным анализаторам является невозможность работы в дуплексном режиме, когда прием и передача выполняются одновременно. В случае подключения через концентратор (Hub), пригоден и полудуплексный анализатор.

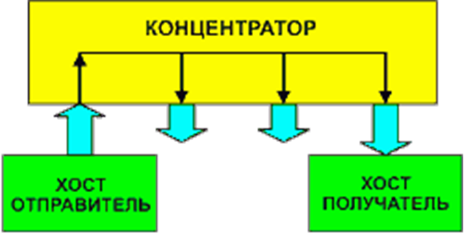

Рис.18. Процесс фильтрации с использованием “широковещательного»” концентратора

Все фреймы на входе концентратора передаются на все задействованные порты. Это значит, что анализатор протоколов может быть подключен к любому свободному порту, и будет "видеть" все данные на входе концентратора.

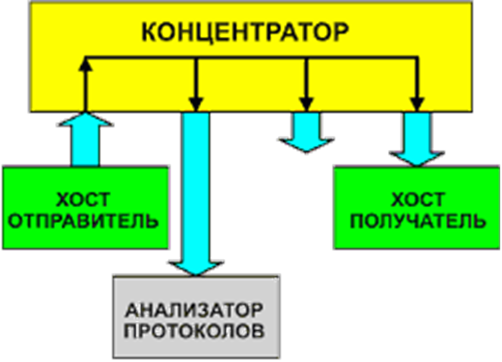

Рис. 19. Подключение анализатора к любому свободному порту

Сложности возникают при использовании в сети коммутаторов (switch). Будучи более "разумным" устройством, чем "широковещательный" концентратор, коммутатор "знает" адреса устройств, подключенных к каждому порту, и передает фреймы только между требуемыми портами. Это позволяет разгрузить другие порты, не передавая на них каждый пакет, как это делает концентратор. В то же время, мы не можем подключить анализатор, поскольку порт занят исследуемым устройством.

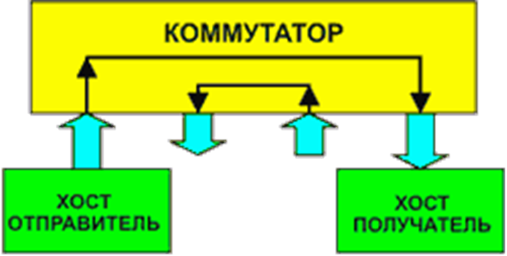

Рис. 20. Процесс фильтрации с использованием “разумного” коммутатора

Одним из способов решения этой проблемы является присоединение концентратора к порту коммутатора. Тогда трафик по этому порту будет передаваться одновременно и на анализатор протоколов и на устройство. Если возможно, то концентратор лучше включать в последний используемый порт коммутатора. Порты коммутатора, подключенные к клиентам, обычно менее загружены, чем порты, подключенные к серверам. Подключение программных анализаторов к коммутаторам сети Ethernet может быть выполнено с помощью концентратора. Этот тип соединения может не работать в некоторых дуплексных средах.

Рис. 21. Использование коммутатора и концентратора

Некоторые программные анализаторы комплектуются специальными сетевыми адаптерами. По сравнению с обычными сетевыми адаптерами такие карты имеют улучшенные возможности по отслеживанию определенных параметров, например, таких как коллизии. Эти адаптеры не следует путать с настоящими аппаратными анализаторами, поскольку для перехвата и анализа фреймов все еще применяется компьютер.

Анализаторы глобальных сетей (WAN).

В силу специфики работы глобальных сетей программных анализаторов для них не существует. По своей природе глобальные сети двунаправлены. Это значит, что аппаратура передачи данных (data communications equipment, DCE) и оконечное оборудование (data terminal equipment, DTE) имеют один приемник и один передатчик. Кроме того, для приложений WAN часто необходим специализированный интерфейс, учитывающий множество скоростей и оконечных устройств. Для мониторинга трафика в обоих направлениях анализатор должен следить как за стороной передачи, так и за стороной приема. Для этого необходимо иметь два приемника. Обычно подключение WAN-анализатора выполняется “Y” кабелем.

Рис 22. Мониторинг трафика в обоих направлениях

При слежении за трафиком WAN-анализатор должен "понимать" различные типы инкапсуляций (вложений протоколов), применяемых в сети. Таких как PPP, frame relay, SDLC и т.д. Помните, что Ваша сеть может измениться, поэтому WAN-анализатор должен легко модернизироваться. При покупке WAN-анализатора необходимо рассматривать его совместимость с LAN-анализатором. Если в будущем Вам понадобится LAN-анализатор, то лучше чтобы оборудование было сделано по общему принципу, работало "в команде". В этом случае возможности анализа у такой пары будут выше, чем у суммы разнородных приборов. Обращайте внимание на такие инструменты, как декодирующие протокол приложения и согласующийся вид графиков и диаграмм на LAN и WAN-анализаторах. Распределенные анализаторы предназначены для проведения анализа в ключевых точках по всей сети. Идея состоит в том, чтобы разместить анализаторы в различных сегментах сети и управлять ими удаленно, из одного места. Распределенные анализаторы могут быть как аппаратными, так и программными для локальных сетей, и только аппаратными для глобальных. Программные анализаторы часто размещают на компьютерах пользователей и в случае необходимости запускают их в фоновом режиме. Работникам информационно-управляющей системы (MIS) надо только подключиться и запустить анализатор. В зависимости от потребностей количество "агентов" распределенного анализатора может составлять от двух до нескольких сотен. При выборе компьютеров для размещения "агентов" следует руководствоваться определенными соображениями. Выбирайте компьютеры, которые не будут выключены. Некоторые пользователи устанавливают компьютеры, полностью посвященные работе приложений анализатора. Это гарантирует постоянный доступ и исключает возможность изменения конфигурации таким образом, что это остановит работу "агента". Кроме того, характеристики анализатора будут лучше, если на компьютере одновременно не будут запускаться конкурирующие приложения. Блоки аппаратного анализатора размещают в различных местах по всей сети. Аппаратные анализаторы часто применяются как для обычного мониторинга сети, так и для анализа. Текущее состояние сети можно сравнивать с данными собранными ранее, что позволяет увидеть отклонения в степени загруженности сети и принять меры раньше, чем возникнут проблемы. Если Вы собираетесь устанавливать распределенный анализатор в сети, то продумайте способ подключения и управления блоками. Помимо подключения через локальную сеть надо предусмотреть подключение по телефонной линии. Распределенный анализатор, к которому невозможно подключиться по причине выхода сети из строя, принесет мало пользы. Распределенный аппаратный анализатор должен поддерживать метод сегментированной коммутации. Задействуя матричные коммутаторы, пользователь может подключить анализатор к множеству портов концентратора или коммутатора и удаленно выбирать порт для мониторинга. Это исключает необходимость покупки большого количества анализаторов. Матричные коммутаторы доступны для поддержки всех видов локальных и глобальных сетей. Многие пользователи выбирают комбинацию аппаратных и программных анализаторов в распределенной системе. Аппаратные анализаторы размещают в критически важных участках, таких как магистраль Ethernet или линия ATM или frame relay глобальной сети. Они дополняются распределенными программными анализаторами, работающими на компьютерах, подключенных к менее критическим участкам Ethernet. Убедитесь, что ключевые приложения, такие как механизм декодирования протоколов, работают одинаково как в аппаратном, так и в программном анализаторах. Часто программные анализаторы размещают на компьютерах пользователей в ключевых сегментах по всей сети, а аппаратные анализаторы устанавливают возле маршрутизаторов и коммутаторов в помещении для оборудования. Этот способ выгоден тем, что обеспечивает низкую стоимость анализа индивидуальных сегментов и, в то же время, помещает мощь аппаратных анализаторов в то место, где от них будет максимум пользы.

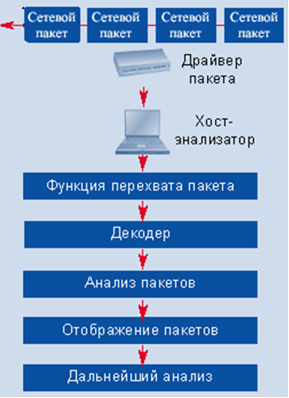

Большинство анализаторов сетевых протоколов работают по схеме, представленной на рис. 8, и отображают, по крайней мере, в некотором начальном виде, одинаковую базовую информацию. Анализатор работает на станции хоста. Когда анализатор запускается в беспорядочном режиме (promiscuous mode), драйвер сетевого адаптера, NIC, перехватывает весь проходящий через него трафик. Анализатор протоколов передает перехваченный трафик декодеру пакетов анализатора (packet-decoder engine), который идентифицирует и расщепляет пакеты по соответствующим уровням иерархии. Программное обеспечение протокольного анализатора изучает пакеты и отображает информацию о них на экране хоста в окне анализатора. В зависимости от возможностей конкретного продукта, представленная информация может впоследствии дополнительно анализироваться и отфильтровываться.

Рис. 23. Анализатор протоколов выполняет мониторинг сетевого трафика

Анализатор трафика, или сниффер (от англ. to sniff — нюхать) — программа или устройство для перехвата и анализа сетевого трафика (своего и/или чужого).

Инструментальные средства, называемые сетевыми анализаторами, получили свое имя в честь Sniffer Network Analyzer. Этот продукт был выпущен в 1988 году компанией Network General (теперь - Network Associates) и стал одним из первых устройств, позволяющих менеджерам буквально не выходя из-за стола узнать о том, что происходит в крупной сети. Первые анализаторы считывали заголовки сообщений в пакетах данных, пересылаемых по сети, предоставляя, таким образом, администраторам информацию об адресах отправителей и получателей, размере файлов и другие сведения низкого уровня. Причем все это - в дополнение к проверке корректности передачи пакетов. С помощью графов и текстовых описаний анализаторы помогали сетевым администраторам провести диагностику серверов, сетевых каналов, концентраторов и коммутаторов, а также приложений. Грубо говоря, сетевой анализатор прослушивает или "обнюхивает" ("sniffs") пакеты определенного физического сегмента сети. Это позволяет анализировать трафик на наличие некоторых шаблонов, исправлять определенные проблемы и выявлять подозрительную активность. Сетевая система обнаружения вторжений является ничем иным, как развитым анализатором, который сопоставляет каждый пакет в сети с базой данных известных образцов вредоносного трафика, аналогично тому, как антивирусная программа поступает с файлами в компьютере. В отличие от средств, описанных ранее, анализаторы действуют на более низком уровне

Анализатор сетевого трафика ETHEREAL

Ethereal 0.10.14

Пакетный сниффер Ethereal 0.10.14 (www.ethereal.com)является, пожалуй, одним из лучших и поистине легендарных некоммерческих (а значит, бесплатных) пакетных анализаторов. Этот сниффер изначально был создан под Linux-платформы и основывался на базе утилиты Libpcap. Впоследствии появилась Windows-версия сниффера Ethereal, которая основывалась на базе утилиты WinPcap (Windows-версия Libpcap).

Утилита WinPcap (www.winpcap.org) представляет собой стандартный инструмент, посредством которого Windows-приложения могут непосредственно получать доступ к сетевому адаптеру (NIC-уровню) и перехватывать сетевые пакеты. Кроме того, драйвер WinPcap имеет дополнительные функциональные возможности, заключающиеся в фильтрации пакетов, сборе сетевой статистики и поддержке возможности удаленного перехвата пакетов.

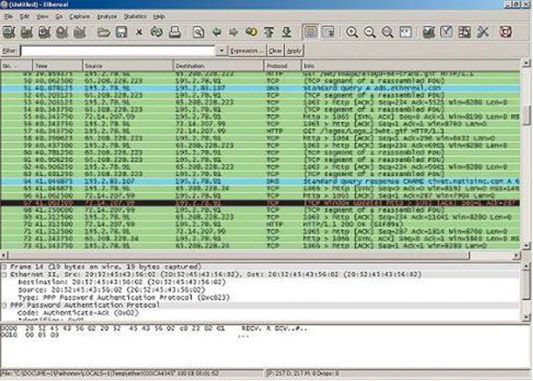

В состав утилиты WinPcap входит драйвер, обеспечивающий взаимодействие с NIC-уровнем, и библиотека, отвечающая за взаимодействие с интерфейсом API. Сниффер Ethereal 0.10.14 поставляется в комплекте с утилитой WinPcap 3.1, однако с сайта www.winpcap.org можно скачать версию WinPcap 3.2 alpha 1. Несмотря на то что графический интерфейс утилиты Ethereal 0.10.14 достаточно понятен, к программе прилагается очень подробный учебник (более 200 страниц). Ethereal 0.10.14 - один из немногих снифферов, который поддерживает как графический интерфейс, так и запуск из командной строки, что удобно при составлении сценариев или активизации функций перехвата пакетов в случае возникновения в сети определенных событий. Функциональные возможности пакета Ethereal 0.10.14 очень обширны и выходят далеко за рамки обычных возможностей других пакетных снифферов. В пакете Ethereal 0.10.14 встречаются практически все функции, которые только могут быть у анализатора пакетов. Программа может декодировать 752 протокола и поддерживает работу в Wi-Fi-сетях. Графический интерфейс пакета Ethereal 0.10.14 вполне традиционен и содержит три области: отображения перехваченных пакетов, отображения статистической информации о конкретном выбранном пакете, содержимого конкретного пакета (рис. 24).

Рис. 24. Главное окно программы Ethereal 0.10.14

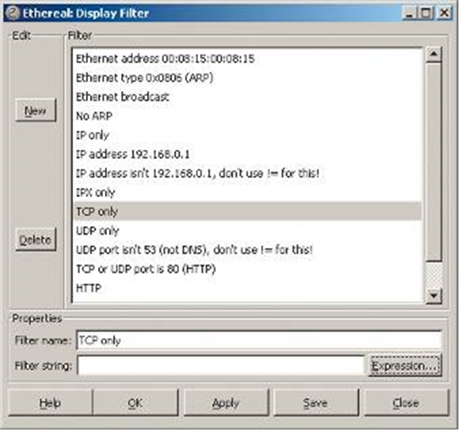

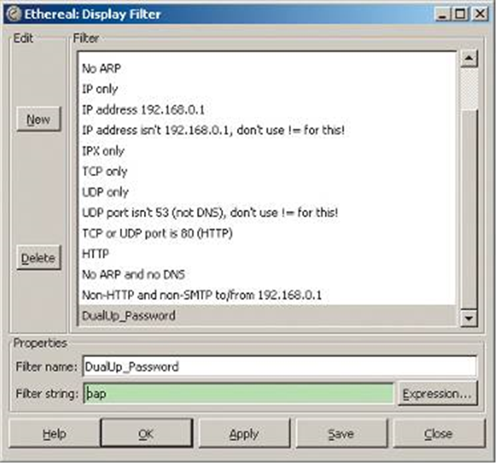

Графический интерфейс программы Ethereal облегчает создание пакетных фильтров как для файлов перехваченных пакетов (фильтры отображения), так и для «живого» перехвата (фильтры перехвата). После изучения синтаксиса фильтров программы Ethereal можно создавать фильтры самостоятельно, присваивать им имена и сохранять их для последующего использования (рис. 25). Программа Ethereal обладает довольно удобным интерфейсом для создания фильтров. Достаточно нажать на кнопку Add Expression, чтобы создать фильтры в диалоговом окне Filter Expression.

Рис. 25. Создание фильтра в программе Ethereal 0.10.14

Стоит отметить, что программа Ethereal обладает очень гибкими возможностями по созданию фильтров. Программа способна осуществлять фильтрацию практически по любой характеристике пакета и по любому значению этой характеристики. Кроме того, фильтры можно комбинировать друг с другом с использованием булевых операторов AND и OR.

Применение фильтров в анализаторе Ethereal позволяет легко выделить из общего потока перехваченной информации именно те или даже тот единственный кадр, который требуется. Рассмотрим, к примеру, как найти при помощи фильтра пакет с паролем при подключении пользователя к Интернету через dial-up-соединение.

Прежде всего, запускаем сниффер (это можно сделать и из командной строки, причем удаленно и незаметно для пользователя) и накапливаем информацию до тех пор, пока пользователь не установит соединение с Интернетом.

Далее необходимо настроить фильтр, позволяющий найти нужный пакет. Поскольку процесс аутентификации пользователя проходит по протоколу PPP PAP, необходимо создать фильтр на выделение этого протокола. Для этого в строке выражения достаточно указать «pap» и присвоить имя новому фильтру (например, DialUp_Password) (рис. 26).

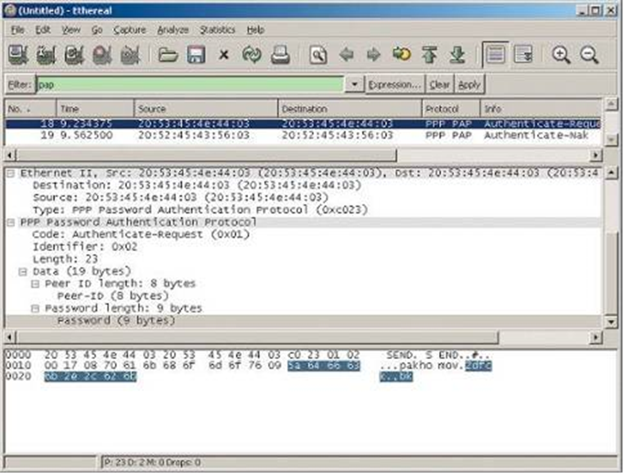

Рис.26. Настройка фильтра для получения пакета с паролем

После применения фильтра из всей совокупности пакетов останутся только два: пакет-запрос на аутентификацию (Authenticate-Request) и пакет подтверждения аутентификации (Authenticate-ACK). Понятно, что пароль (как правило, он передается провайдеру в незашифрованном виде) содержится в первом пакете, в чем несложно убедиться, просмотрев содержимое самого пакета (рис. 27).

Еще один пример эффективного использования программы Ethereal 0.10.14 в мирных целях - это точная настройка размера TCP-окна. Чтобы оптимальным образом настроить размер TCP-окна, необходимо запустить сниффер в процессе скачивания файла по сети и затем, настроив соответствующим образом фильтр, просмотреть количество запросов на повторную передачу пакетов, количество пакетов-подтверждений и ошибочных пакетов. Манипулируя с размером TCP-окна, можно добиться максимально возможной скорости передачи, снизив количество подтверждений при хорошем качестве связи или уменьшив число запросов на повторную передачу, - при не очень хорошем качестве связи.

Рис. 27. Содержимое пакета

Помимо прекрасных возможностей по созданию разного рода фильтров, программа Ethereal позволяет выполнять всесторонний анализ трафика, представляя его в графической форме или в форме статистического отчета. К примеру, можно выполнить анализ TCP-трафика по пропускной способности, по времени передачи туда и обратно и по номерам пакетов. Результаты анализа представляются в виде графиков. Так, анализ, использующий порядковые номера пакетов и время, позволяет получить представление о том, какой объем данных был послан в различные моменты времени, поскольку порядковые номера пакетов увеличиваются на размер пакета данных.

В целом можно сказать, что пакетный анализатор Ethereal 0.10.14 является очень мощным инструментальным средством диагностики сетей. Конечно, для детального освоения пакета потребуется немало времени. Однако если все-таки удастся преодолеть этот барьер и освоить пакет Ethereal, то необходимость освоения других аналогичных продуктов попросту отпадет.

Анализатор сетевого трафика COMMVIEW

CommView 5.0

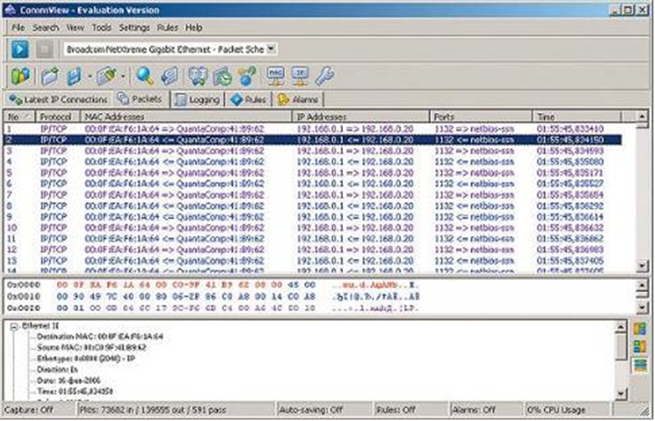

В отличие от всех рассмотренных выше анализаторов, программа CommView 5.0 (www.tamos.com) распространяется на коммерческой основе и для свободного скачивания доступна лишь ее демонстрационная версия с урезанной функциональностью. Данный пакетный анализатор предназначен для мониторинга локальной сети и соединения с Интернетом. Он способен захватывать пакеты, проходящие через сетевой адаптер или модем, декодировать их и представлять достаточно подробную информацию в удобном для восприятия виде. В отличие от большинства снифферов, программа CommView 5.0 не требует предварительной установки на ПК WinPcap. Сниффер CommView 5.0 поддерживает операционные системы Windows 98/Me/NT/2000/XP/2003 и Windows XP 64-bit Edition. Перечень поддерживаемых протоколов довольно обширен, и в этом плане можно рассчитывать на предоставление достаточно подробной информации о перехваченных пакетах. Пакетный анализатор CommView 5.0 поддерживает возможность создания гибко настраиваемых фильтров (правил), однако недостатком здесь является то, что эти фильтры нельзя применить к уже имеющимся собранным пакетам (создаваемые правила распространяются только на захват пакетов). Графический интерфейс программы CommView 5.0 традиционен - три окна, в первом из которых отображаются захваченные пакеты, во втором - декодированная информация об отдельном пакете, а в третьем - содержимое самого пакета (рис. 28).

Рис. 28. Главное окно пакетного анализатора CommView 5.0

Информация в окне с захваченными пакетами довольно скудная. Отображаются лишь тип протокола, IP- и MAC-адреса источника и получателя пакета, время и порт назначения и отправления.

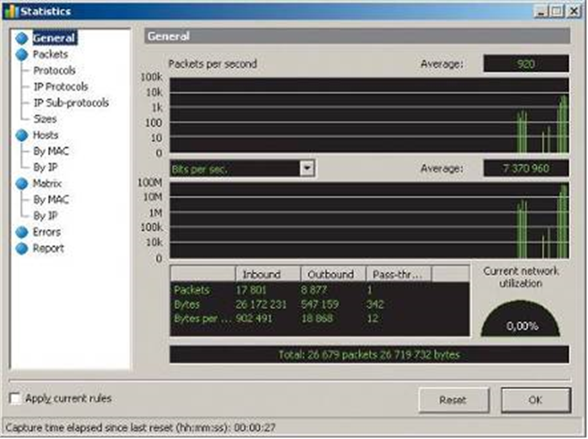

Окно с декодированной информацией об отдельном пакете значительно более информативно и по детализации предоставляемой информации не уступает анализатору Ethereal (во всяком случае это касается протокола TCP). К достоинствам анализатора CommView 5.0 можно отнести возможность просмотра подробной статистической информации о сеансе перехвата, которая представляется в отдельном окне в удобном графическом виде (рис. 29), а также составление отчета в отдельном файле.

Еще одним отличием анализатора CommView 5.0 является возможность настройки сигнала тревоги по предопределенным событиям. В частности, можно задать правила, при выполнении которых будет послано оповещение по электронной почте.

Рис. 29. Статистическая информация о сеансе перехвата в программе CommView 5.0

Кроме того, сниффер CommView 5.0 позволяет заменять IP- и MAC-адреса сетевого адаптера на имена пользователей, что упрощает мониторинг сети. С целью диагностики сети данный сниффер имеет встроенный генератор трафика с возможностью настройки размера передаваемого пакета и скорости генерации пакетов.

И наконец, последняя особенность сниффера CommView 5.0 - возможность создания удаленного агента, что позволяет производить удаленный мониторинг сети. Для реализации данной функции на удаленном ПК необходимо инсталлировать программу Remote Agent, а используя консоль CommView 5.0, можно устанавливать соединение с компьютером, на котором инсталлирована утилита Remote Agent.

Анализатор сетевого трафика IRIS

Iris Network Traffic Analyzer4.07

Пакетный анализатор Iris 4.07 (www.eeye.com) от компании eEye digital Security представляет собой мощное инструментальное средство для диагностики локальных сетей и каналов связи с Интернетом. Программа Iris 4.07 распространяется на коммерческой основе, однако на сайте производителя доступна ее ознакомительная версия.

Несмотря на заявленную в документации поддержку только операционных систем Windows 95/98/NT/2000, реально этот список можно расширить, и, скорее всего, данная программа способна работать с любой операционной системой семейства Windows.

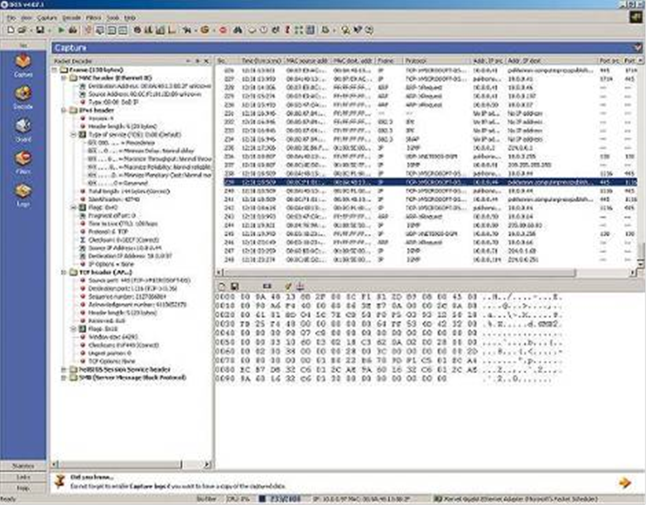

Графический интерфейс программы (рис.30) интуитивно понятен, прост и традиционен для пакетных снифферов. Имеется три окна, в первом из которых отображаются перехваченные пакеты с достаточно подробной информацией о каждом пакете, включающей MAC- и IP-адреса источника и отправителя пакетов, тип пакета, протокол, порт отправления и назначения, размер пакета, а также порядковые номера SEQ и ACK. Подробная декодированная информация о каждом отдельном пакете доступна во втором окне, а содержимое каждого пакета - в третьем окне. Нужно отметить, что по степени детализации предоставляемой информации данный пакет не уступает анализатору Ethereal.

Рис. 30. Главное окно пакетного анализатора Iris 4.07

Пожалуй, единственный недостаток данного анализатора заключается в том, что отображаемые в первом окне пакеты не маркируются цветом (как это делается в других анализаторах), что создает определенное неудобство при визуальном восприятии информации.

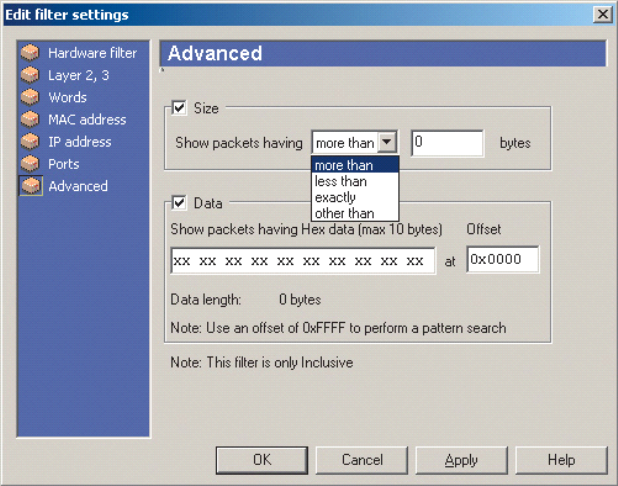

Пакетный анализатор Iris 4.07 позволяет очень гибко и в то же время просто настраивать фильтры для захвата пакетов. Так, используя диалоговое окно (рис. 31) Edit filter settings, можно создавать фильтры по MAC-адресам источника и получателя, по IP-адресам источника и получателя, по портам, протоколам, а также по вхождению в содержимое пакета определенного слова. Кроме того, можно настраивать фильтры на размер пакета и на фрагмент пакета в HEX-формате.

Рис. 31. Настройка пакетного фильтра в анализаторе Iris 4.07

Отметим, что недостатком программы Iris 4.07 является то, что фильтры можно создавать только для вновь принимаемых пакетов, а реализовать фильтрацию уже перехваченных пакетов не представляется возможным. Вместо этого в программе предусмотрен поиск нужных пакетов по фильтру.

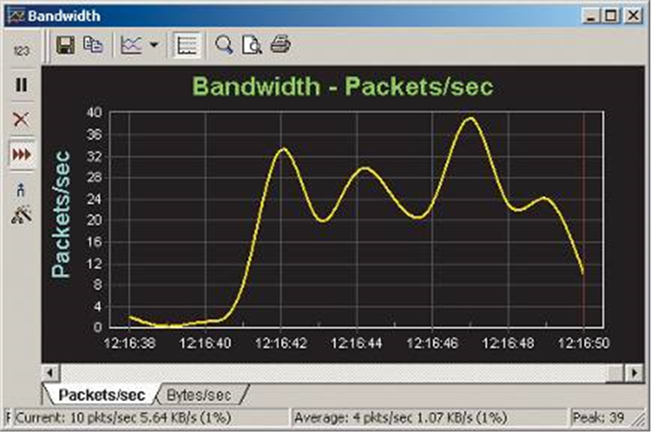

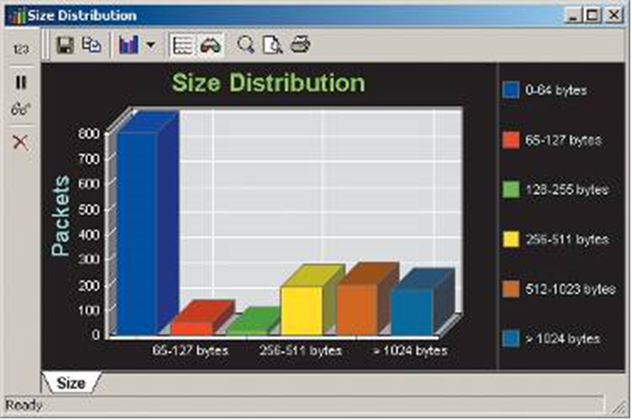

Другим отличием программы Iris 4.07 является возможность отображения в графической форме статистической информации во время запуска режима захвата пакетов. Так, имеется возможность отображать график скорости передачи пакетов (рис. 17), диаграмму распределения размеров пакетов (рис. 18) и многое другое.

Рис. 32. График скорости передачи пакетов в анализаторе Iris 4.07

Рис. 33. Диаграмма распределения размеров пакетов в анализаторе Iris 4.07

Помимо перечисленных возможностей анализатор пакетов Iris 4.07 позволяет создавать HTML-отчеты о сеансе связи, куда включается наиболее важная информация, в том числе статистика о посещении сайтов, объеме переданного и принятого трафика и многое другое. Также программа Iris 4.07 имеет встроенный генератор трафика, что удобно для диагностики узких мест в сети.

Еще одной особенностью программы Iris 4.07 является наличие встроенного модуля, позволяющего фиксировать все попытки соединения с компьютером, что обеспечивает отслеживание попыток несанкционированного проникновения в сеть.

2 часть

14 Особенности проектирования систем распределенной обработки данных на основе работы корпоративных сетей

Корпоративные сети – сети, позволяющие осуществлять эффективное управление и функционирование современных организаций и предприятий, независимо от их пространственного расположения.

Корпоративная компьютерная сеть (ККС, или Интранет (Intranet)) – это сеть на уровне компании (организации, предприятия), в которой используются программные средства, основанные на протоколе ТСР/IP Internet. Другими словами, Интернет – это версия Интернета на уровне компании, адаптация некоторых технологий, созданных для Интернета применительно к частным локальным (LAN) и глобальным (WAN) сетям организаций.

Корпоративную сеть можно рассматривать как модель группового сотрудничества, вариант решения прикладного программного обеспечения для рабочих групп, основанного на открытых стандартах Интернета. В смысле ККС представляет собой альтернативу пакету Lotus Notes (LN) фирмы Lotus Corporation, который с 1989 г. является стандартом для совместного использования информации и внутрикорпоративного сотрудничество. Пакет LN – это фирменное программное обеспечение типа «клиент – сервер», которое поддерживает связь в рабочей группе, электронную почту, дискуссии, дублирование базы данных и среду разработки приложений.

Корпоративные связи, как и Интернет, основаны на технологии «клиент – сервер», т.е. сетевое приложение делится на стороны: клиента, запрашивающего данные или услуги, и сервера, обслуживающего запросы клиента.

Наблюдаемый в настоящее время громадный рост корпоративных сетей объясняется их преимуществами, основанными на совместном использовании информации, сотрудничестве, быстром доступе к данным и наличии большого числа пользователей, уже знакомых с необходимым программным обеспечением по работе в Интернете.

Корпоративная сеть, объединяющая локальные сети отделений и предприятий корпорации (организации, компании), является материально- технической базой для решения задач планирования, организации и осуществления ее производственно-хозяйственной деятельности. Она обеспечивает функционирование автоматизированной системы управления и системы информационного обслуживания корпорации.

Решая задачи, прежде всего в интересах всей корпорации, ее отделений и предприятий, корпоративная сеть предоставляет услуги как своим пользователям (штатным сотрудникам корпорации), так и внешним пользователям, не являющимся этими сотрудниками. Это способствует популяризации сети и положительно сказывается на сокращении сроков окупаемости затрат на ее создание, внедрение и совершенствование. По мере развития ККС расширяется перечень предоставляемых ею услуг и повышается их интеллектуальный уровень. Расширению контингента пользователей ККС способствует то обстоятельство, что Интернет и Интранет легко интегрируются.

Основные характеристики ККС. К корпоративной сети, как и к другим типам компьютерных сетей, предъявляется ряд требований Главное из них – обеспечение пользователям возможности оперативного доступа к разделяемым ресурсам всех компьютеров, объединенных в сеть. Решению этой основной задачи подчинены остальные требования: по производительности, надежности, безопасности, управляемости, совместимости, расширяемости, масштабируемости и прозрачности. Качество предоставления услуг сетью определяется тем, насколько полно выполняются эти требования, особенно по производительности и надежности.

Для оценки степени удовлетворения указанных требований используются ниже рассматриваемые показатели, которые одновременно являются основными характеристиками корпоративной сети.

Производительность сети– одно из ее основных свойств. Оно обеспечивается возможностью распараллеливания работ между несколькими элементами сети (компьютерами, альтернативными маршрутами, распределенными базами данных и т.д.).

Дата добавления: 2018-11-25; просмотров: 1544;