Алгоритм электронной цифровой подписи RSA

Первой и наиболее известной во всем мире конкретной системой ЭЦП стала система RSA, математическая схема которой была разработана в 1977 г. в Массачуссетском технологическом институте США.

Сначала необходимо вычислить пару ключей (секретный ключ и открытый ключ). Для этого отправитель (автор) электронных документов вычисляет два больших простых числа  и

и  , затем находит их произведение

, затем находит их произведение  и значение функции Эйлера

и значение функции Эйлера  . Далее отправитель вычисляет число К0 из условий:

. Далее отправитель вычисляет число К0 из условий:  , НОД

, НОД  и число Кс из условий:

и число Кс из условий:  ,

,  .

.

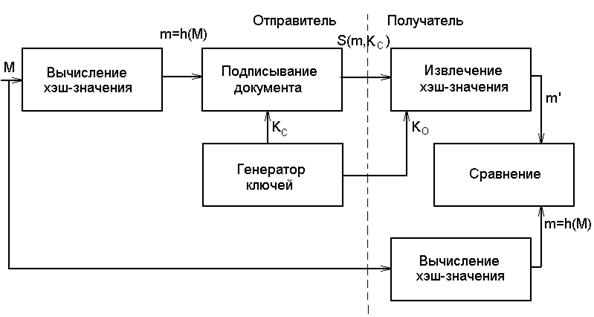

Пара чисел (К0,n) является открытым ключом. Эту пару чисел автор передает партнерам по переписке для проверки его цифровых подписей. Число Кс сохраняется автором как секретный ключ для подписывания. Обобщенная схема формирования и проверки цифровой подписи RSA показана на рис. 7.9.

Допустим, что отправитель хочет подписать сообщение  перед его отправкой. Сначала сообщение

перед его отправкой. Сначала сообщение  (блок информации, файл, таблица) сжимают с помощью хэш-функции

(блок информации, файл, таблица) сжимают с помощью хэш-функции  в целое число

в целое число  . Затем вычисляют цифровую подпись

. Затем вычисляют цифровую подпись  под электронным документом

под электронным документом  , используя хэш-значение

, используя хэш-значение  и секретный ключ

и секретный ключ  :

:  .

.

Рис. 7.9. Обобщенная схема алгоритма ЭЦП RSA

Рис. 7.9. Обобщенная схема алгоритма ЭЦП RSA

|

Пара  передается партнеру-получателю как электронный документ

передается партнеру-получателю как электронный документ  , подписанный цифровой подписью

, подписанный цифровой подписью  , причем подпись

, причем подпись  сформирована обладателем секретного ключа Кc. После приема пары

сформирована обладателем секретного ключа Кc. После приема пары  получатель вычисляет хэш-значение сообщения

получатель вычисляет хэш-значение сообщения  двумя разными способами. Прежде всего он восстанавливает хэш-значение

двумя разными способами. Прежде всего он восстанавливает хэш-значение  , применяя криптографическое преобразование подписи

, применяя криптографическое преобразование подписи  с использованием открытого ключа К0:

с использованием открытого ключа К0:  . Кроме того, он находит результат хэширования принятого сообщения

. Кроме того, он находит результат хэширования принятого сообщения  с помощью такой же хэш-функции

с помощью такой же хэш-функции  :

:  . Если соблюдается равенство вычисленных значений, т. е.

. Если соблюдается равенство вычисленных значений, т. е.  , то получатель признает пару

, то получатель признает пару  подлинной. Доказано, что только обладатель секретного ключа Кc может сформировать цифровую подпись

подлинной. Доказано, что только обладатель секретного ключа Кc может сформировать цифровую подпись  по документу

по документу  , а определить секретное число Кc по открытому числу К0 не легче, чем разложить модуль

, а определить секретное число Кc по открытому числу К0 не легче, чем разложить модуль  на множители. Кроме того, можно строго математически доказать, что результат проверки цифровой подписи

на множители. Кроме того, можно строго математически доказать, что результат проверки цифровой подписи  будет положительным только в том случае, если при вычислении

будет положительным только в том случае, если при вычислении  был использован секретный ключ Кc, соответствующий открытому ключу К0. Поэтому открытый ключ К0 иногда называют «идентификатором» подписавшего.

был использован секретный ключ Кc, соответствующий открытому ключу К0. Поэтому открытый ключ К0 иногда называют «идентификатором» подписавшего.

Недостатками алгоритма цифровой подписи RSA являются:

1. При вычислении модуля  ключей

ключей  и

и  для системы цифровой подписи RSA необходимо проверять большое количество дополнительных условий, что выполнить практически трудно. Невыполнение любого из этих условий делает возможным фальсификацию цифровой подписи со стороны того, кто обнаружит такое невыполнение при подписании важных документов, а такую возможность нельзя допускать даже теоретически.

для системы цифровой подписи RSA необходимо проверять большое количество дополнительных условий, что выполнить практически трудно. Невыполнение любого из этих условий делает возможным фальсификацию цифровой подписи со стороны того, кто обнаружит такое невыполнение при подписании важных документов, а такую возможность нельзя допускать даже теоретически.

2. Для обеспечения криптостойкости цифровой подписи RSA по отношению к попыткам фальсификации на уровне, например, национального стандарта США на шифрование информации (алгоритм DES), т. е.  , необходимо использовать при вычислениях

, необходимо использовать при вычислениях  , Кс и К0 целые числа не менее

, Кс и К0 целые числа не менее  (или около

(или около  ) каждое, что требует больших вычислительных затрат, превышающих на 20…30 % вычислительные затраты других алгоритмов цифровой подписи при сохранении того же уровня криптостойкости.

) каждое, что требует больших вычислительных затрат, превышающих на 20…30 % вычислительные затраты других алгоритмов цифровой подписи при сохранении того же уровня криптостойкости.

3. Цифровая подпись RSA уязвима к так называемой мультипликативной атаке. Иначе говоря, алгоритм цифровой подписи RSA позволяет злоумышленнику без знания секретного ключа Кс сформировать подписи под теми документами, у которых результат хэширования можно вычислить как произведение результатов хэширования уже подписанных документов.

Дата добавления: 2015-09-07; просмотров: 2692;