Компания «ИНФОРМЗАЩИТА»(Москва http://www.infosec.ru) разрабатывает семейство программно-аппаратных систем защиты информации от несанкционированного доступа SECRET NET.

На сегодняшний день существует несколько сертифицированных версий систем защиты информации «Secret Net»:

· СЗИ «Secret Net» версии 4.0 (сетевой клиент) для Windows 9x (сертификат ФСТЭК России № 324/1 от 29.04.2003 по 3-му классу для СВТ и 3-му уровню контроля отсутствия НДВ);

· СЗИ «Secret Net 2000» версии 4.0 для Windows 2000 (сертификат ФСТЭК России № 637 от 27.06.2002 по 3-му классу для СВТ и 3-му уровню контроля отсутствия НДВ);

· СЗИ «Secret Net 2000» версии 4.0 (автономный вариант) для Windows 2000 (сертификат ФСТЭК России № 640 от 27.06.2002 по 3-му классу для СВТ и 3-му уровню контроля отсутствия НДВ);

· СЗИ «Secret Net - сервер безопасности» версии 4.0 для Windows 2000 (сертификат ФСТЭК России № 641 от 27.06.2002 по 3-му уровню контроля отсутствия НДВ);

· СЗИ Secret Net 5.0 (автономный вариант) для Windows 2000/XP/2003 (сертификат ФСТЭК России № 1098 от 07.11.2005 по 4-му уровню контроля отсутствия НДВ и оценочный уровень доверия ОУДЗ (усиленный), для АС класса 1Г включительно);

· СЗИ Secret Net 5.0 (мобильный вариант) для Windows 2000/XP/2003 (сертификаты ФСТЭК>оссии № 1119 от 26.12.2005 по 4-му уровню контроля отсутствия НДВ и оценочный уровень доверия ОУДЗ (усиленный), для АС класса 1Г включительно);

· СЗИ Secret Net 5.0 (сетевой вариант) для Windows 2000/XP/2003 (сертификат ФСТЭК России № 1197 от 15.05.2006 по 4-му уровню контроля отсутствия НДВ и оценочный уровень доверия ОУДЗ (усиленный), для АС класса 1Г включительно);

· СЗИ Secret Net 5.0-C для Windows 2000/XP/2003 (сертификат

· ФСТЭК России № 1237 от 29.08.2006 по 3-му классу для СВТ и 2-му уровню контроля отсутствия НДВ);

· СЗИ Secret Net 5.0-С (сетевой вариант) доя Windows 2000/XP/2003 (сертификат ФСТЭК России № 1238 от 29.08.2006 по 4-му классу доя СВТ и 3-му уровню контроля отсутствия НДВ).

Система защиты информации Secret Net представляет собой реализацию новой технологии управления информационной безопасностью и позволяет:

· решать различные задачи по обеспечению информационной безопасности (сбор оперативных данных, контроль доступа в помещения и т.д.) в рамках единой системы управления безопасностью организации;

· реально объединить в единую систему различные средства обеспечения безопасности - средства криптографической защиты, средства анализа защищенности и оповещения о сетевых атаках, средства защиты от НСД;

· оперативно получать актуальную информацию о реальном состоянии защищенности информационной системы и оценивать ее соответствие требованиям, существующей в организации политики безопасности;

· значительно упростить управление доступом сотрудников организации к ресурсам информационной системы за счет унификации номенклатуры управляемых объектов и прав доступа.

Дополнительно к стандартным механизмам защиты, реализованным в ОС Windows 9x/NT/2000/XP/2003 иМР-RAS система Secret Net обеспечивает:

· идентификацию пользователей с помощью специальных аппаратных средств (идентификаторов Touch Memory, eToken, Smart Card, Proximity). Возможна организация криптографической аутентификации пользователя;

· избирательное (дискреционное) управление доступом средствами Secret Net к локальным логическим дискам, портам и подключаемым устройствам съемной памяти (устройствам, распознаваемым системой как съемные диски, подключаемым к системе через USB, Fire Wire, PCMCIA или встроенные считыватели Compact Flash и Secure Digital);

· полномочное (мандатное) разграничение доступа к файлам (на локальных и сетевых дисках) в соответствии со степенью конфиденциальности содержащихся в них сведений и уровнем допуска пользователя;

· централизованное оперативное управление доступом пользователей к совместно используемым ресурсам, как в одноранговой, так и в доменной сети;

· оперативный контроль работы пользователей сети. Оповещение администратора безопасности о событиях несанкционированного доступа. Централизованный сбор и анализ содержимого журналов регистрации;

· контроль целостности программ, используемых ОС и пользователем.

ЗАО НИИ «Центрпрограммсистем») (Тверь http://crAS.tyer программно-аппаратные комплекс защиты информации «Лабиринт-М» (сертификат ФСТЭК России № 852 от 05.03.2004 по 3-му классу для СВТ и 2-му уровню контроля отсутствия НДВ).

Обзор задач, решаемых средствами аппаратной поддержки систем защиты информации от несанкционированного доступа

Состав средств аппаратной поддержки СЗИ НСД определяется исходя из требований к стойкости системы защиты и использования персональных электронных идентификаторов для идентификации и аутентификации пользователей.

На средства аппаратной поддержки возлагается решение следующих задач:

· осуществление идентификации и аутентификации пользователей до загрузки операционной системы (с регистрацией попыток НСД);

· предотвращение несанкционированной загрузки сторонней (незащищенной) операционной системы с отчуждаемых носителей (с гибких дисков, компакт-дисков, загрузочных US В флэш дисков и других устройств);

· обеспечение усиленной аутентификации пользователей с применением персональных электронных идентификаторов («таблеток») iButton, Smart-карт и Proximity-карт.

В основе функциональности средств аппаратной поддержки лежит использование распределений базовой системы ввода-вывода и применение персональных устройств идентификации: «таблеток» iButton, Smart-карт, Proximity-карт, хранящих уникальный собственный номер и позволяющих считывать и записывать персональные данные пользователя (ключи и т.п.).

Существующие средства аппаратной поддержки

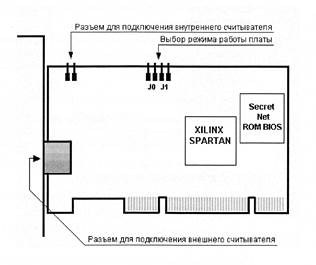

Общепринятый подход состоит в том, что аппаратная поддержка осуществляется с помощью специальной платы, обеспечивающей чтение аппаратурой компьютера информации из микросхемы расширения BIOS. Плата содержит разъем для системной шины PCI, панель для установки микросхемы с расширением BIOS и разъем для подключения считывателя персональных идентификаторов.

Изделия такого класса (Secret Net Touch Memory Card (Рис. 3.20.1) и Электронный замок «Соболь» (Рис. 3.20.2) входят в состав разработок Компании «ИНФОРМЗАЩИТА» и поставляется в качестве одного из вариантов аппаратной поддержки для СЗИ НСД Secret Net.

Secret Net Touch Memory Card полностью обеспечивает защиту от загрузки с отчуждаемых носителей и усиленную аутентификацию пользователей. Считыватель Proximity-карт обеспечивает чтение персональных идентификаторов, а в дальнейшем - и запись информации в идентификатор.

Рис. 3.20.1. Плата Secret Net Touch Memory Card PCI 2

Следует иметь в виду, что платы Secret Net Touch Memory Card поставляются и функционируют только совместно с СЗИ НСД Secret Net, более того: они прошли сертификацию ФСТЭК России только как составная часть программно-аппаратного комплекса Secret Net.

Также следует иметь в виду, что Secret Net Touch Memory Card в различных версия СЗИ НСД Secret Net (в зависимости от того для какой ОС это средство используется) функционирует по-разному, реализуя определенный набор функциональных возможностей.

При использовании совместно с Secret Net для Windows 9x это:

· идентификация и аутентификация пользователей по аппаратному идентификатору до загрузки ОС (используется служебная информация Secret Net, находящаяся на жестком диске компьютера);

· запись в журнал регистрации Secret Net событий, связанных с аутентификацией пользователей;

· запрет загрузки ОС с внешних носителей для пользователей, которым этот запрет установлен;

· реализация возможности устанавливать для пользователей индивидуальные файлы Config.sys;

При использовании совместно с Secret Net для Windows NT/2000/XP/2003 это:

· запрет загрузки ОС с внешних носителей;

· предоставление порта считывателя для подсистемы аутентификации Windows, расширенной Secret Net.

Режим работы платы (Secret Net для Windows 9x или Secret Net для Windows NT/2000/XP/2003) выбирается перемычками на плате.

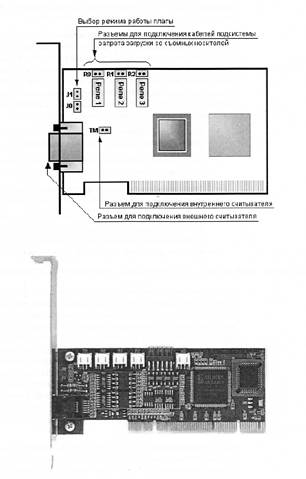

Электронный замок (ЭЗ) «Соболь» может работать как автономно, так и в составе системы Secret Net (режим 14нтеграции). ЭЗ решает те же задачи защиты от загрузки и усиленной аутентификации, что и Secret Net Touch Memory Card. Следует отметить, что ЭЗ «Соболь» обеспечивает хранение необходимых данных для реализации механизма контроля целостности размещенной на жестких дисках компьютера информации до загрузки операционной системы. При автономном режиме работы ЭЗ обеспечивает хранение списков зарегистрированных пользователей и информации для аутентификации при помощи персональных идентификаторов.

Рис. 3.20.2. Электронный замок «Соболь 2.0/2.1

Кроме защиты от несанкционированной загрузки, хранения списков зарегистрированных пользователей для аутентификации, хранение программы и данных для контроля целостности ресурсов компьютера до загрузки операционной системы, как при автономной работе, так и при работе в составе системы Secret Net, ЭЗ «Соболь» также обеспечивает хранение системного журнала для регистрации событий, имеющих отношение к безопасности защищаемого компьютера.

Кроме того, ЭЗ «Соболь» имеет 3 реле для физического отключения устройств до завершения процессов идентификации, аутентификации и контроля целостности ресурсов компьютера и качественный датчик случайных чисел, с помощью которого могут генерироваться криптографические ключи.

Основная функциональность, реализованная в ЭЗ «Соболь», работающем в автономном режиме (идентификация и аутентификация пользователей по iButton до загрузки ОС, ведение списка пользователей и журнала регистрации в перезаписываемой памяти замка, защита от загрузки ОС с внешних носителей, контроль целостности данных на жестком диске компьютера до загрузки ОС), входит в состав требований, выдвигаемых ФСБ России для сертификации средств зашиты информации по классу изделий «Электронньш замок» класса КЭЗ 1.99. Эта функциональность реализована и в других продуктах, имеющихся на рынке. Среди них следует отметить:

· Программно-аппаратные комплексы семейства «Аккорд» (разработчик -«ОКБ САПР», Москва, http://www.okbsapr.ru);

· Программно-аппаратные комплексы семейства «Dallas Lock» (разработчик -компания «Конфидент», Санкт-Петербург, www.confident.ru);

· Аппаратно-программные модули доверенной загрузки «КРИПТОН-ЗАМОК» (разработчик - 000 Фирма «АНКАД», Зеленоград, www.ancud.ru);

· Аппаратно-программные средства криптографической защиты информации М-502 и «Щит» (разработчик - ФГУП «Концерн «Системпром»», своего сайта не имеет, контактную информацию см., например, на http://www.fstec.ru/doc/perech/perech_cfo.htin).

Другие средства и способы аутентификации

Дальнейшее увеличение вычислительной мощности доступных на рынке компьютеров усугубило проблему, связанную с использованием чисто парольной аутентификации. Чтобы пароль пользователя невозможно было программно подобрать в течение срока его действия, запуская специальную программу перебора на современном компьютере, пароль должен состоять не меньше чем из 8 + 10 символов, содержать буквы нижнего и верхнего регистра, цифры и спецсимволы (знаки препинания, арифметических действий, денежные символы и т. п.), являясь случайной комбинацией символов. Очевидно, что такой пароль невозможно запомнить, поэтому пользователи их записывают на бумажках, а бумажки оставляют или прячут на рабочем месте, теряют - в итоге риск компрометации паролей увеличивается. Получается, что аутентификация по паролю уже не может обеспечить должный уровень защиты, который дают только схемы с использованием аппаратных идентификаторов и комбинированные схемы многофакторной аутентификации.

Достаточно подробный обзор средств аутентификации, включающий в себя классификацию, краткое описание технического устройства и принципов функционирования различных средств аутентификации дан в статье В.Шрамко: «Аппаратно-программные средства контроля доступа» (PC-Week/RE№ 9-2003 г., стр. 25 - 28). За время, прошедшее с момента ее опубликования, никаких революционных технических новшеств на наш взгляд представлено не было.

Можно выделить несколько основных типов аппаратно-программных средств аутентификации:

■ на базе смарт-карт и USB-токенов;

■ на базе пассивных контактных и бесконтактных идентификаторов;

■ биометрические;

■ комбинированные.

Дата добавления: 2018-03-01; просмотров: 1542;