Решение компании Cisco по обеспечению безопасности сетей

Компания Cisco использует различные типы средств обеспечения безопасности, которые можно разделить на такие группы:

1. Средства безопасности LAN;

2. Политику работы с серверами;

3. Средства безопасности корпоративных сетей, работы в Интернет;

4. Оценку уровня защищенности сетевого оборудования;

5. Системы восстановления работы сетей после вторжения;

Безопасность в локальных сетях включает:

1. Защита сетевых устройств, содержащая физическую защиту, управление списками доступа, парольный контроль доступа, защиту конфигурации

2. Защита удаленного доступа, которая предполагает защиту как единичных пользователей, так и группы пользователей и содержит строгую идентификацию, авторизацию на границе сети. Идентификация PAP (Password Authentication Protocol) предполагает передачу пароля в открытом виде. Идентификация СHAP (Challenge Handshane Authentication Protocol) – когда пароль в открытом виде не работает.

3. Безопасная маршрутизация, которая включает идентификацию и цифровую подпись маршрутов, фильтрацию маршрутов.

Политика работы с серверами осуществляется с целью разделения нагрузки между распределенными серверами, резервирование серверов и включает в себя Cisco Local Director (CLD) – балансировка потоков между серверами; Cisco Distributed Director (CDD) – определяет наилучший сервер для сессии.

Сетевая безопасность корпоративных сетей, Интернет, обеспечивается межсетевым экраном Cisco Secure Private Internet Exchange (PIX) Firewall. PIX Firewall позволяет организовать безопасность внутренней сети, полностью скрыв её от внешнего мира.

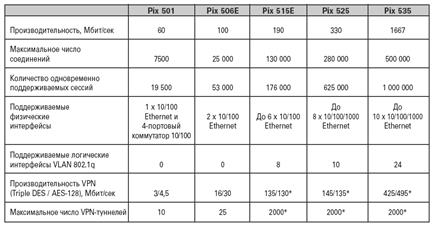

Основой высокой производительности PIX Firewall является схема защиты, базирующаяся на применении алгоритма адаптивной безопасности ASA (Adaptive Security Algorithm), который эффективно скрывает адреса своих пользователей. На основе контроля информации об адресах отправителя и получателя, этот алгоритм обеспечивает безопасность на уровне соединения, номеров портов. Доступ через PIX Firewall разрешен только в том случае, если соединение успешно прошло идентификацию. Он обеспечивает прозрачный доступ для внутренних пользователей и авторизированных внешних, при этом полностью защищая внутреннюю сеть от несанкционированного доступа. Межсетевой экран поддерживает одновременно более 500000 соединений и соответственно поддержку сотен и тысяч пользователей без снижения производительности. PIX Firewall позволяет избежать нехватки адресов при расширении IP-сети. Технология трансляции сетевых адресов NAT (Network Address Translation) делает возможным использование во внутренней сети как существующих адресов, так и адресов резервных адресных пространств. Параметры аппаратно-программных экранов, выпускаемых компанией Cisco, представлено в таблице 11.1.

Таблица 11.1

Для повышения надежности предусмотрена возможность использования сдвоенной конфигурации PIX Firewall. Когда один из них выйдет из строя, то второй в прозрачном режиме «подхватит» исполнения функции обеспечения сетевой безопасности.

Для оценки уровня защищенности сетевого оборудования используется Cisco Security Scanner

В архитектуре IP-сетей нового поколения компания Cisco функции безопасности интегрирует в инфраструктуру сети на всех уровнях. Вопросы безопасности учитываются в технологии, политике, средствах мониторинга и технических средствах защиты на всем пути передачи данных от провайдеров услуг до устройств конечных пользователей. Архитектура безопасности Cisco IP NGN включает модель процесса функционирования сети для решения задач комплексной экспертизы безопасности, разработки и внедрения средств обеспечения безопасности. Эта модель также помогает оценить экономическую и функциональную эффективность сервисов безопасность. Кроме того, такую модель можно использовать для стимулирования внедрения аутсорсинговых услуг безопасности с использованием технологий, внедряющий средства обеспечения безопасности в инфраструктуру сети и решения системного уровня для реализации интегрированной объединенной и адаптивной системы обеспечения безопасности.

Дата добавления: 2015-02-16; просмотров: 1055;