Компьютерные вирусы как вид информационно-программного оружия

Защита информации от НСД, использование криптографических методов и противодействие утечкам по техническим каналам является классическим, но далеко не полным перечнем аспектов противоборства между легальными пользователями компьютерных систем и нарушителями их информационной безопасности.

Согласно всем аналитическим и статистическим обзорам последних лет наиболее опасными стали компьютерные атаки путем скрытого внедрения в программно-техническую и телекоммуникационную среду вредоносного программного обеспечения, в том числе так называемых компьютерных вирусов. Результат таких атак по уровню своего разрушительного воздействия, как правило, значительно превосходит ущерб вследствие разглашения или утечки конфиденциальной информации, так как связан с блокированием, модификацией и даже с полным уничтожением информационных ресурсов.

При коренном изменении мирового информационного пространства, во-первых, как глобального фактора развития цивилизации, во-вторых, базирующегося на новейших информационных технологиях и, прежде всего, на развитых сетевых архитектурах информационного взаимодействия, вредоносное программное обеспечение, вирусы, использующие уязвимости программно-технической и телекоммуникационной среды АС, становятся одним из основных видов оружия в условиях нового явления – информационной войны.

Информационная война определяется как широкомасштабное противоборство в информационной сфере, осуществляемое путём явного или скрытного информационного воздействия на противника с целью навязывания требуемого для воздействующей стороны решения [6.6].

Необходимо выделить два аспекта информационной войны:

технико-технологический аспект – влияние и противоборство в технических информационно-телекоммуникационных системах и автоматизированных системах управления;

социально-политический аспект – влияние и противоборство в социальных системах различного вида деятельности, а также при решении политических вопросов путём влияния на отдельных людей и социум в целом.

Проблемы, связанные с социально-политическим аспектом, в последнее время формируются в отдельное направление обеспечения информационной безопасности - информационно-психологическую безопасность [6.7] как частный аспект проблемы защиты от информации.

Технико-технологический аспект связан, прежде всего, с понятием информационно-программного оружия.

Информационно-программное оружие (ИПО) – специальные средства разрушающего воздействия, направленного на аппаратное и программное обеспечение АС, на информацию (данные), в том числе на средства защиты информации компьютерных систем и сетей [6.5]. Факт применения информационно-программного оружия именуется компьютерной атакой.

Основным средством информационно-программного поражения является программная или аппаратная закладка, внедряемая либо путём инфицирования (заражения) программно-аппаратной среды, либо внедренная специальным скрытым способом.

Условно можно выделить следующие основные виды вредоносного программного продукта как информационно-программного оружия:

· компьютерные вирусы;

· компьютерные черви;

· программы типа «троянский конь»;

· программные закладки.

Иногда к информационно-программному оружию относят и аппаратные закладки, если они имеют внутреннюю программную составляющую.

Компьютерные вирусы и черви, являясь программными компонентами, обладают свойствами самовнедрения в программную среду АС и саморепродукции (самовоспроизведения) в ней. Отличие между ними состоит в том, что компьютерные вирусы внедряются в АС вместе с заражённой программой-носителем. Компьютерные черви, обладая способностью саморепродукции путём повторного дублирования, являются самостоятельными программами (кодами с набором команд), способными скрыто внедряться в программно-техническую среду. Иногда их называют сетевыми вирусами, так как основной путь их внедрения – информационное взаимодействие систем через внешние телекоммуникационные сети.

Программы типа «троянский конь», не обладая свойством саморепродукции, маскируются под обычные прикладные программы, но дополнительно могут выполнять несанкционированные операции и процедуры.

Программные закладки – преднамеренно или случайно оставленные в программно-технической среде скрытые внедрения, позволяющие изменить политику информационной безопасности, а также выполнять недекларированные действия. К этому виду относятся и специфические фрагменты среды (логические люки), обеспечивающие скрытое внедрение и изменение работы средств защиты уже в процессе функционирования АС.

Наиболее распространённым видом информационно-программного оружия являются компьютерные вирусы.

Вирусные атаки, то есть внедрение вирусных программ в информационные и управляющие системы как гражданского, так и военного назначения, можно рассматривать как специфическую форму информационной войны, называемую вирусным подавлением [6.4]. Вирусное подавление может применяться для достижения таких целей как:

· скрытое изменение функций системы;

· вывод системы из строя;

· разрушение файлов данных и прикладных программ.

Процесс развития современных автоматизированных систем, как военного, так и гражданского применения, как правило, приводит к возрастанию их уязвимости для компьютерных вирусов. Действительно, современные автоматизированные системы имеют характерные основные особенности:

· расширение применения распределенной цифровой обработки информации;

· использование перепрограммируемых встроенных ЭВМ и сетей связи;

· стандартизация ЭВМ, программного обеспечения, форматов сообщений, каналов и процедур передачи данных.

При этом следствием первой особенности является значительное расширение доступности различных компонентов вычислительной системы для злоумышленников. Вторая особенность приводит к большей доступности перепрограммируемых запоминающих устройств и сетей обмена, что провоцирует, например, такой способ поражения АС, как изменение маршрутов обмена. Наконец, третья особенность современных систем создает благоприятные условия для использования стандартных программ вирусного подавления.

Основными каналами внедрения компьютерных вирусов являются телекоммуникационные системы информационного обмена и отчуждаемые носители информации, которые используются в АС без предварительного входного антивирусного контроля.

1.2 Общее описание компьютерных вирусов

С начала 80-х годов в ведущих промышленно развитых странах наметился рост публикаций об относительно маленьких саморепродуцирующихся программах, названных компьютерными вирусами [6.8]. Компьютерный вирус, однажды внесенный в систему, может распространяться самостоятельно и лавинообразно и в зависимости от цели заражения может нанести существенный вред информации и программному обеспечению.

Приблизительно до середины двадцатого столетия было распространено мнение, что саморепродукция, также как мутация, может встречаться как элементарный процесс естественного развития только для живой материи. Следует отметить, что общепринятые положения теории развития, в которых биологические процессы рассматриваются как особый случай, до настоящего времени не содержат глубоких исследований процесса саморепродукции искусственных систем. В то же время Джон фон Нейман, исследуя логический аспект саморепродукции, поставил вопрос: "Можно ли принципиально проектировать автоматы, которые сами репродуцируются или конструируют совершенно новые автоматы?". И в 1951 году ответил на него положительно, описав соответствующий метод. В дальнейшем на этой основе были открыты саморепродуцирующиеся компьютерные программы.

Не вдаваясь в теорию таких программ, отметим, что саморепродуцирующаяся программа в состоянии производить свои собственные копии и располагать их в других программах или в памяти компьютера. Главное условие для этого - универсальная интерпретация данных в вычислительных системах. В этом случае программа может интерпретировать команды как данные, при этом ее собственные программные коды используются в качестве входных и выходных данных.

Вид саморепродуцирующихся программ был представлен впервые в 1984 году Ф. Коэном [6.2]. На основе сходства определённых свойств этой программы с биологическим вирусом она и была названа компьютерным вирусом.

Сообщение Ф. Коэна, сделанное на 7-й конференции по безопасности информации, проходившей в США в 1984 году, в то время не нашло отклика у специалистов по информационным технологиям. Они не придали ему большого значения. Однако сообщения о фактах проявления компьютерных вирусов стали появляться уже в 1985 году. В мае 1985 г. вследствие вирусной атаки во время голосования в конгрессе США вышла из строя компьютерная система подсчета голосов. В сентябре 1985 г. вирус, написанный Д. Г. Бурлесоном, уничтожил за два дня более 160 тысяч платежных записей. Начиная с 1987 года, количество сообщений о вирусных проявлениях резко увеличилось. Описания фактов заражения компьютерными вирусами, в том числе и с достаточно серьезными последствиями, практически не сходят со страниц западной прессы.

С 1987 года начали фиксироваться факты появления компьютерных вирусов и в нашей стране. На первой Всесоюзной научно-технической конференции "Методы и средства защиты от компьютерных вирусов в операционной системе MS DOS" (Киев, ноябрь 1990 г.) была приведена статистика выявления вирусов на территории СССР: 1987г. – 8; 1988 г. – 24; 1989 г. – 49; 1990 г. (осень) – 75.

Весьма примечательной является статистика, представленная Национальной ассоциацией по компьютерной защите США за 2006 год:

· 63 % опрошенных респондентов подверглись вирусной атаке;

· предполагаемые потери американского бизнеса от компьютерных вирусов составили четыре миллиардов долларов;

· идентифицировано более 25000 вирусов;

· каждый месяц появляются более 50 новых компьютерных вирусов;

· в среднем от каждой вирусной атаки страдает 142 персональных компьютера, на отражение атаки в среднем уходит 2,4 дня;

· для компенсации ущерба в 114 случаях требуется 5 дней.

В настоящее время ежегодно в мире выявляется не менее тысячи компьютерных вирусов.

Прежде всего, необходимо дать более точное определение компьютерного вируса. Компьютерным вирусом называется часть заражённой программы-носителя (набор кодов), которая может «заражать» другие программы, включая в них свою копию (возможно модифицируя их) и выполнять деструктивные функции в системе, а эта копия в свою очередь также способна к дальнейшему размножению [6.3].

Таким образом, компьютерный вирус обладает двумя основными функциями: способностью к саморепродукции и способностью осуществлять определенные манипуляции в вычислительной системе [6.1]. Как и биологический вирус, который только при наличии основной клетки может стать активным, компьютерный вирус связан с программой-носителем. Особенность саморепродукции компьютерных вирусов заключается в том, что их копии вводятся в другую выполняемую программу лишь тогда, когда с помощью отличительного признака устанавливается, что эта программа еще не содержит копий. При этом инфицированная программа переносит копию вируса в другие «чистые» программы и этим продолжает процесс его распространения.

Заражая программы, компьютерный вирус может распространяться по компьютерной системе или сети, используя полномочия пользователей для заражения их программ.

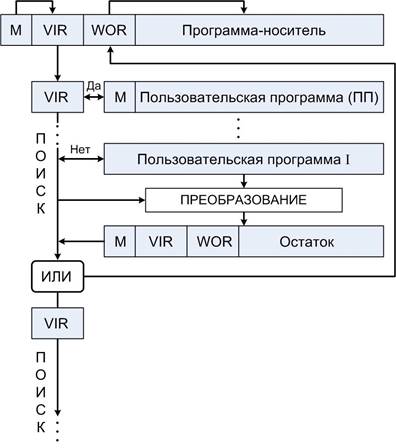

Представим, исходя из этого, обобщенную структуру и схему функционирования компьютерного вируса V (рисунок 6.1), рассмотрев самый простой вариант его построения: вирус файловый, поражающий пользовательские программы, после инфицирования программы он уничтожает её как функциональный элемент системы.

Рис.6.1. Схема функционирования компьютерного вируса

Сам вирус включает в себя следующие типы наборов кодов:

Ø M – признак вируса;

Ø VIR – ядро вируса;

Ø WOR - обрабатывающая задача.

Признак вируса M – это характерная для данного вируса команда передачи управления.

Ядро вируса VIR – программные коды, реализующие инфицирование (размножение) как основную функцию вируса.

Обрабатывающая задача WOR реализует деструктивные функции, которые могут быть безобидными или опасными, вплоть до уничтожения данных, порчи оборудования или разрушения среды функционирования.

Вызванная для исполнения заражённая программа представляет собой набор кодов вируса V, который размещён в начале программы, и тела программы, являющейся программой-носителем вируса. Тело программы является по существу незаражённой программой системы, предназначенной для реализации какой-либо процедуры или функции. Рассмотрение предложенной схемы позволяет продемонстрировать механизм заражения вирусом и исполнение программы-носителя.

Вирус V в программе-носителе первым берёт управление на себя, прежде всего, реализуя функцию инфицирования с помощью своего ядра VIR. Ядро ищет незараженную программу путём сканирования памяти компьютера, пропуская уже заражённые этим вирусом программы, в которых первым стоит признак вируса M. Определив незаражённую программу, ядро VIR выделяет в ней (как правило, в её начале) место для записи кода вируса. Затем переносит код вируса на выделенное место, в данном примере затирая начальные коды найденной незаражённой программы, тем самым, уничтожая её как функциональный элемент программного обеспечения системы. Однако она может быть вызвана для исполнения в последующих процессах, и при этом, став инфицированной программой, продолжить процесс заражения.

После заражения первой найденной неинфицированной программы ядро вируса может быть настроено на дальнейшую реализацию процесса заражения до выполнения какого-то определённого условия. А может передать управление обрабатывающей программе WOR, которая либо реализует свои деструктивные действия, либо, если не выполнено предусмотренное условие реализации, сразу передать управление программе-носителю. Программа-носитель выполняет свои функции. Инфицирование произошло, но пользователь, вызвавший программу-носитель и получивший результат от её выполнения, не замечает факта инфицирования.

Данная схема представляет собой элементарный процесс заражения системы файловым вирусом, причём с порчей вновь заражённой программы. Существуют технологии построения файлового вируса, когда вновь заражённая программа остаётся неиспорченной, а заложенный в него вирус впадает в режим «спячки» до определённого условия.

В общем случае, когда вирус, заражая программу, сохраняет её, он может существовать в следующих четырех фазах:

распространение в вычислительной системе или сети;

· "спячка";

· - запуск;

· разрушение программ, данных, среды функционирования или какие-либо другие деструктивные действия.

Фаза распространения обязательна для любой программы-вируса. В этой фазе в результате загрузки и выполнения программы, зараженной вирусом, происходит заражение других программ путем многократного самокопирования вируса в другие программы и системные области.

Фаза "спячки" может использоваться автором вируса для его сокрытия и создания у пользователя уверенности в правильной работе системы.

Запуск вируса осуществляется, как правило, после некоторого события, например наступления определенной даты или заданного числа копирований.

В последней фазе происходит разрушение программ и данных или какие-либо другие негативные действия, предусмотренные нарушителем.

Вирусы могут записываться в виде позиционно независимого или позиционно зависимого кода. Позиционно независимый вирус обычно дописывается в конце исходной программы и изменяет ее первые три байта для передачи управления самому себе.

Позиционно зависимый вирус, размещаемый в начале программы, обычно копирует исходные начальные команды в конец области данных программы. Такие вирусы должны иметь подпрограмму перемещения, которая обеспечивает восстановление исходной программы. Это необходимо для того, чтобы исходный код, перемещенный вирусом, мог быть восстановлен в первоначальном положении и выполнен корректно.

Многие вирусы не опасны и созданы не злонамеренно, а ради шутки или эксперимента с существующей техникой. Степень опасности вируса характеризуется потенциально наносимым им ущербом.

Можно предложить следующую шкалу степени опасности вирусов:

· недеструктивное проявление (звуковые или визуальные эффекты), все зараженные файлы могут быть корректно восстановлены;

· слабо деструктивное проявление, из-за вносимых ошибок он может некорректно заразить и тем самым испортить некоторые программы;

· воздействие на систему (эффект замедления, блокировка клавиатуры, процессов), никакие файлы преднамеренно не портятся;

· слабо деструктивное воздействие (помимо выше названных эффектов преднамеренно портятся или стираются программные или другие файлы), в целом файловая система остается работоспособной;

· деструктивное воздействие (вирус частично портит некоторые важные части файловой системы на гибком или жестком диске), но остаётся возможность их восстановления вручную;

· сильно деструктивное воздействие (вирус полностью портит файловую систему на жестком диске, произвольным образом форматирует винчестер и т. п.);

· разрушающее воздействие (вирус физически портит аппаратуру: прожигание экрана монитора, вывод из строя микросхем за счет нарушения теплового режима и т. п.).

Дата добавления: 2016-04-14; просмотров: 2587;