Общие принципы криптографической защиты информации

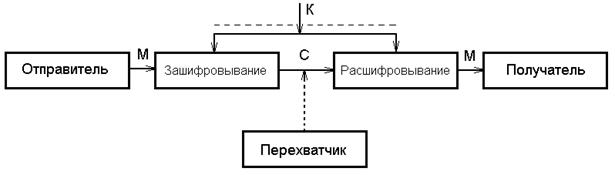

Обобщенная схема криптографической системы, обеспечивающей шифрование передаваемой информации, имеет вид, представленный на рис. 7.1.

Отправитель генерирует открытый текст исходного сообщения  , которое должно передаваться по открытому каналу. Отправитель шифрует текст с помощью обратимого преобразования

, которое должно передаваться по открытому каналу. Отправитель шифрует текст с помощью обратимого преобразования  и ключа К: Eк и получает шифротекст С=Ек(М), который отправляет получателю. Получатель, приняв шифротекст

и ключа К: Eк и получает шифротекст С=Ек(М), который отправляет получателю. Получатель, приняв шифротекст  , расшифровывает его с помощью обратного преобразования

, расшифровывает его с помощью обратного преобразования  и получает исходное сообщение в виде открытого текста

и получает исходное сообщение в виде открытого текста  :

:  .

.

Рис. 7.1. Обобщенная схема симметричной криптографической системы

Рис. 7.1. Обобщенная схема симметричной криптографической системы

|

Преобразование Ек выбирается из семейства криптографических преобразований, называемых криптоалгоритмами. Параметр, с помощью которого выбирается конкретное преобразование, называется криптографическим ключомК. Система, в которой осуществляется зашифровывание и расшифровывание сообщений, называется криптосистемой.

Формально криптосистема – это однопараметрическое семейство  обратимых преобразований

обратимых преобразований  из пространства

из пространства  сообщений открытого текста в пространство

сообщений открытого текста в пространство  шифрованных текстов. Параметр К (ключ) выбирается из конечного множества

шифрованных текстов. Параметр К (ключ) выбирается из конечного множества  , называемого пространством ключей. Криптосистема может иметь разные варианты реализации: набор инструкций, аппаратные или программные средства, аппаратно-программные средства.

, называемого пространством ключей. Криптосистема может иметь разные варианты реализации: набор инструкций, аппаратные или программные средства, аппаратно-программные средства.

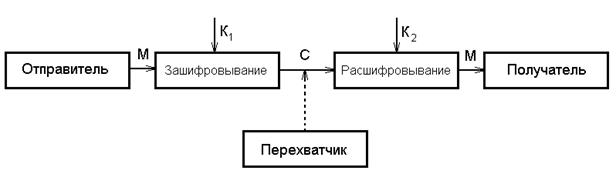

Вообще говоря, преобразование зашифровывания может быть симметричным или асимметричным относительно преобразования расшифровывания. Поэтому различают два класса криптосистем: симметричные криптосистемы и асимметричные криптосистемы. Иногда их называют: одноключевые (с секретным ключом) и двухключевые (с открытым ключом). Схема симметричной криптосистемы с одним секретным ключом  была показана на рис. 7.1. Обобщенная схема асимметричной криптосистемы с двумя разными ключами К1 и К2 показана на рис. 7.2.

была показана на рис. 7.1. Обобщенная схема асимметричной криптосистемы с двумя разными ключами К1 и К2 показана на рис. 7.2.

В этой криптосистеме один из ключей является открытым К1, а другой К2 – секретным. Для этой криптосистемы  , а

, а  .

.

В симметричной криптосистеме секретный ключ надо передавать отправителю и получателю по защищенному каналу распространения ключей, например спецсвязью. В асимметричной криптосистеме передают по незащищенному каналу только открытый ключ, а секретный ключ сохраняют в месте его генерации.

Злоумышленник при атаке на криптосистему может не только считывать шифротексты, передаваемые по каналу связи, но и пытаться их изменить по своему усмотрению.

Рис. 7.2. Обобщенная схема асимметричной криптографической системы

Рис. 7.2. Обобщенная схема асимметричной криптографической системы

|

Любая попытка со стороны злоумышленника расшифровать шифротекст  для получения открытого текста

для получения открытого текста  или зашифровать свой собственный текст

или зашифровать свой собственный текст  для получения правдоподобного шифротекста

для получения правдоподобного шифротекста  , не имея подлинного ключа, называется криптоатакой.

, не имея подлинного ключа, называется криптоатакой.

Свойство криптосистемы противостоять криптоатаке называется криптостойкостью. Оно измеряется в затратах злоумышленника, которые он несет, вскрывая криптосистему. Например криптостойкость может выражаться в количестве машинного времени, затраченного на вскрытие криптосистемы.

Фундаментальное правило криптоанализа, впервые сформулированное голландцем А. Керкхоффом еще в XIX веке заключается в том, что стойкость шифра (криптосистемы) должна определяться только секретностью ключа. Иными словами, правило Керкхоффа состоит в том, что весь алгоритм шифрования, кроме значения секретного ключа, известен криптоаналитику противника. Это обусловлено тем, что криптосистема, реализующая семейство криптографических преобразований, обычно рассматривается как открытая система. Такой подход отражает очень важный принцип технологии защиты информации: защищенность системы не должна зависеть от секретности чего-либо такого, что невозможно быстро изменить в случае утечки секретной информации. Обычно криптосистема представляет собой совокупность аппаратных и программных средств, которую можно изменить только при значительных затратах времени и средств, тогда как ключ является легко изменяемым объектом. Именно поэтому стойкость криптосистемы определяется только секретностью ключа.

Другое, почти общепринятое допущение в криптоанализе состоит в том, что криптоаналитик имеет в своем распоряжении шифротексты сообщений.

Существует четыре основных типа криптоаналитических атак. Конечно, все они формулируются в предположении, что криптоаналитику известны применяемый алгоритм шифрования и шифротексты сообщений. Перечислим эти криптоаналитические атаки.

1. Криптоаналитическая атака при наличии только известного шифротекста. Криптоаналитик имеет только шифротексты  нескольких сообщений, причем все они зашифрованы с использованием одного и того же алгоритма шифрования

нескольких сообщений, причем все они зашифрованы с использованием одного и того же алгоритма шифрования  . Работа криптоаналитика заключается в том, чтобы раскрыть исходные тексты

. Работа криптоаналитика заключается в том, чтобы раскрыть исходные тексты  по возможности большинства сообщений или, еще лучше, вычислить ключ К, использованный для зашифровывания этих сообщений, с тем, чтобы расшифровать и другие сообщения, зашифрованные этим ключом.

по возможности большинства сообщений или, еще лучше, вычислить ключ К, использованный для зашифровывания этих сообщений, с тем, чтобы расшифровать и другие сообщения, зашифрованные этим ключом.

2. Криптоаналитическая атака при наличии известного открытого текста. Криптоаналитик имеет доступ не только к шифротекстам  нескольких сообщений, но также к открытым текстам

нескольких сообщений, но также к открытым текстам  этих сообщений. Его работа заключается в нахождении ключа К, используемого при шифровании этих сообщений, или алгоритма расшифровывания

этих сообщений. Его работа заключается в нахождении ключа К, используемого при шифровании этих сообщений, или алгоритма расшифровывания  любых новых сообщении, зашифрованных тем же самым ключом.

любых новых сообщении, зашифрованных тем же самым ключом.

3. Криптоаналитическая атака при возможности выбора открытого текста. Криптоаналитик не только имеет доступ к шифротекстам  и связанным с ними открытым текстам

и связанным с ними открытым текстам  нескольких сообщений, но и может по желанию выбирать открытые тексты, которые затем получает в зашифрованном виде. Такой криптоанализ получается более мощным по сравнению с криптоанализом с известным открытым текстом, потому что криптоаналитик может выбрать для шифрования такие блоки открытого текста, которые дадут больше информации о ключе. Работа криптоаналитика состоит в поиске ключа К, использованного для шифрования сообщений, или алгоритма расшифровывания

нескольких сообщений, но и может по желанию выбирать открытые тексты, которые затем получает в зашифрованном виде. Такой криптоанализ получается более мощным по сравнению с криптоанализом с известным открытым текстом, потому что криптоаналитик может выбрать для шифрования такие блоки открытого текста, которые дадут больше информации о ключе. Работа криптоаналитика состоит в поиске ключа К, использованного для шифрования сообщений, или алгоритма расшифровывания  новых сообщений, зашифрованных тем же ключом.

новых сообщений, зашифрованных тем же ключом.

4. Криптоаналитическая атака с адаптивным выбором открытого текста.Это особый вариант атаки с выбором открытого текста. Криптоаналитик может не только выбирать открытый текст, который затем шифруется, но и изменять свой выбор в зависимости от результатов предыдущего шифрования. При криптоанализе с простым выбором открытого текста криптоаналитик обычно может выбирать несколько крупных блоков открытого текста для их шифрования, при криптоанализе с адаптивным выбором открытого текста он имеет возможность выбрать сначала более мелкий пробный блок открытого текста, затем выбрать следующий блок в зависимости от результатов первого выбора и т. д. Эта атака предоставляет криптоаналитику еще больше возможностей, чем предыдущие типы атак.

Кроме перечисленных криптоаналитических атак существует силовая атака (перебор всех возможных значений ключа). С появлением мощных компьютеров и сетей этот вид атаки становится очень актуальным. Он может сочетаться с перечисленными ранее аналитическими атаками. В связи с этим ключ криптосистемы должен обладать определенными свойствами: если рассматривать его совокупность двоичных знаков, то это должна быть случайная равномерно распределенная последовательность длины, которая делала бы перебор всех возможных значений ключа практически невозможным.

Дата добавления: 2015-09-07; просмотров: 1596;